应急响应练习

应急响应

本文参考自bypass007师傅的博客https://bypass007.github.io/Emergency-Response-Notes/?q=来写,主要是加深印象,以及展开具体方法

常见的应急响应事件分类:

web入侵:网页挂马、主页篡改、Webshell

系统入侵:病毒木马、勒索软件、远控后门

网络攻击:DDOS攻击、DNS劫持、ARP欺骗

1、Window入侵排查

1.1. 检查系统账号安全

查看服务器是否有弱口令、远程管理端口是否对公网开放

1.2. 查看服务器是否存在可以账号、新增账号

1.本地用户和组

lusrmgr.msc |

这个命令可以用来查看本地用户和组,如有管理员群组的(Administrators)里的新增账户,如有,请立即禁用或删除掉。

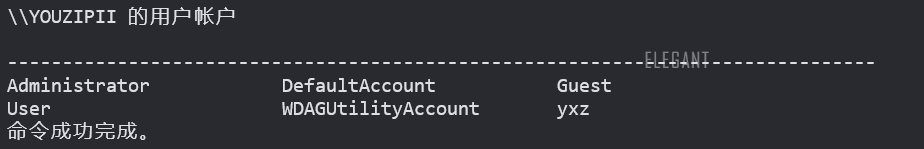

net user |

有些隐藏用户用上面的命令可能查不出来,需要去注册表查,比如现在添加一个admin$用户

net user admin$ /add |

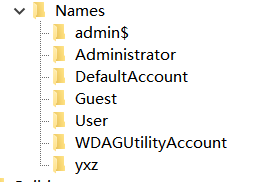

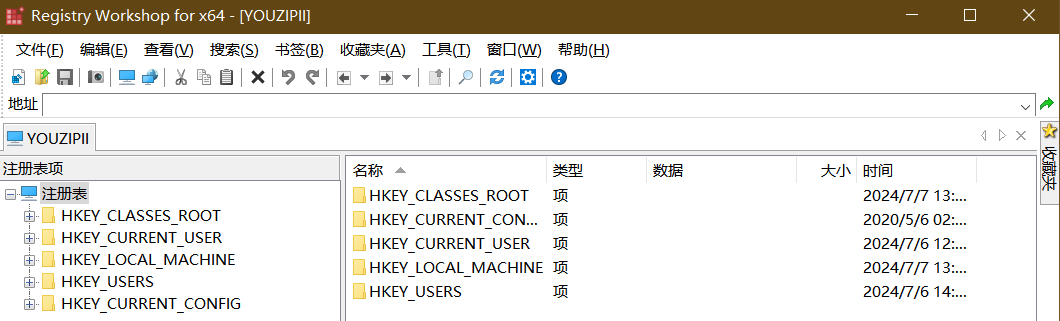

2.但在注册表中会有该账户,用第一个命令也查的出来,但如果是在注册表注册的用户是查不出来的,还是提一下注册表的位置

查看注册表(最准)HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names |

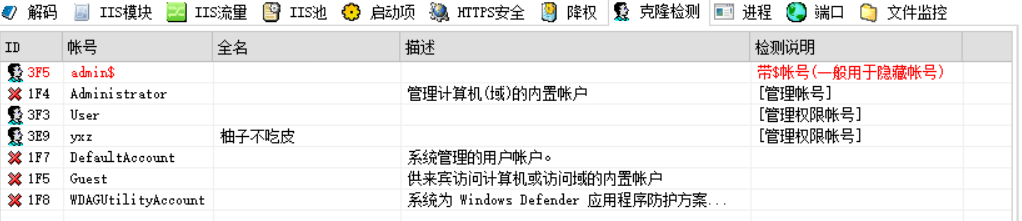

3.还有一种用D盾的方法,在工具的格隆检测里

4.结合日志,查看管理员登录时间、用户名是否存在异常

检查方法:

a、Win+R打开运行,输入“eventvwr.msc”,回车运行,打开“事件查看器”。

b、导出Windows日志–安全,利用Log Parser进行分析。

上面是原文提的方法,我这里把他具体操作一下,一安全日志为例

参考链接:

https://blog.csdn.net/YouthBelief/article/details/121408442

https://mlichtenberg.wordpress.com/2011/02/03/log-parser-rocks-more-than-50-examples/

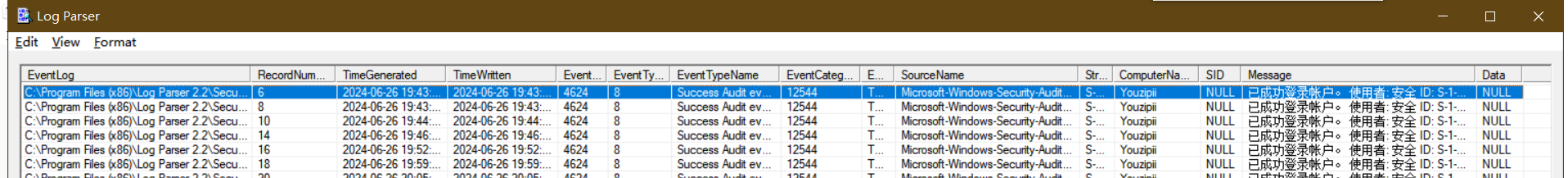

1.查询登录成功的事件

LogParser.exe -i:EVT -o:DATAGRID "SELECT * FROM Security.evtx where EventID=4624" |

参数解析:

- -i:输入文件的格式

- -o:输出文件的格式

- “SQL语句”

1.3 检查异常端口、进程

1、检查端口连接情况,是否有远程连接、可疑连接。

检查方法:

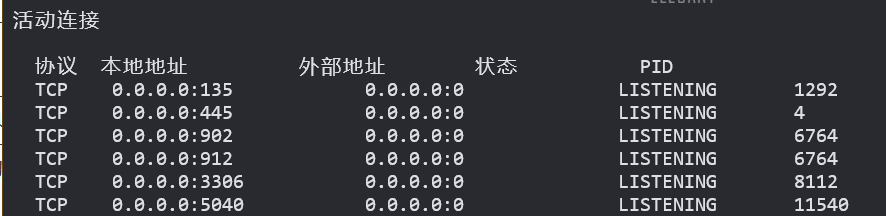

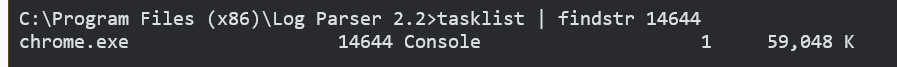

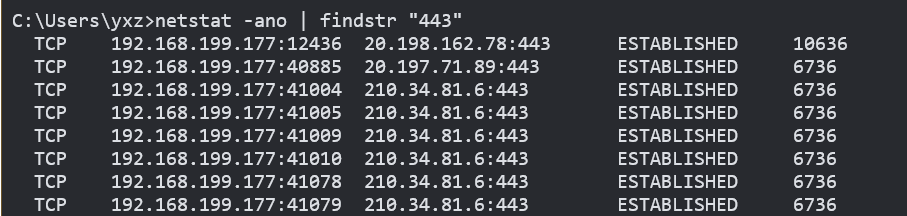

a、netstat -ano 查看目前的网络连接,定位可疑的ESTABLISHED

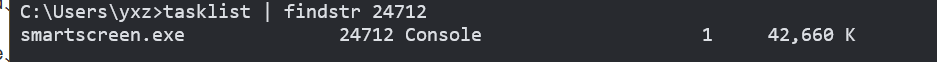

b、根据netstat 定位出的pid,再通过tasklist命令进行进程定位 tasklist | findstr “PID”

netstat -ano |

- -a:显示所有连接中的接口信息

- -n:直接使用ip地址,而不是域名

- -o 显示计时器数据信息

可以看到打印出来的信息有协议,本地地址,外部地址,状态和pid,首先我们需要关注的就是ESTABLISHED的信息,然后看有没有访问除80和443端口的特别端口,如果有可以将相应的外部地址放到微步等威胁情报平台查询

netstat -ano | findstr "ESTABLISHED" |

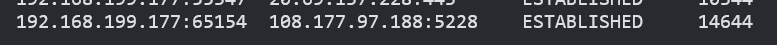

就比如这条,5228端口的,我们可以放到微步里查一查

可以看到是谷歌的ip,还可以根据pid去定位进程

tasklist | findstr 14644 |

可以看到是谷歌的进程,和微步里查的有关联,下面推荐一些相关

情报社区

深信服威胁情报中心:https://sec.sangfor.com.cn/security-vulnerability

微步在线:https://x.threatbook.com/

venuseye:https://www.venuseye.com.cn/

安恒情报中心:https://ti.dbappsecurity.com.cn/

virustotal:https://www.virustotal.com/gui/home/upload

2、进程

检查方法:

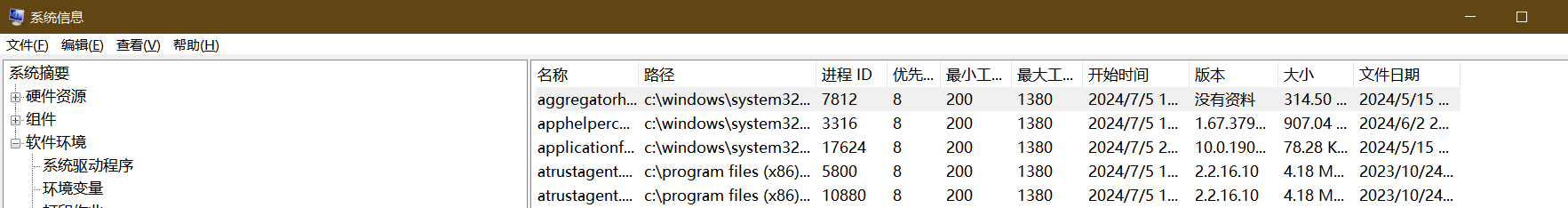

a、开始–运行–输入msinfo32,依次点击“软件环境→正在运行任务”就可以查看到进程的详细信息,比如进程路径、进程ID、文件创建日期、启动时间等。

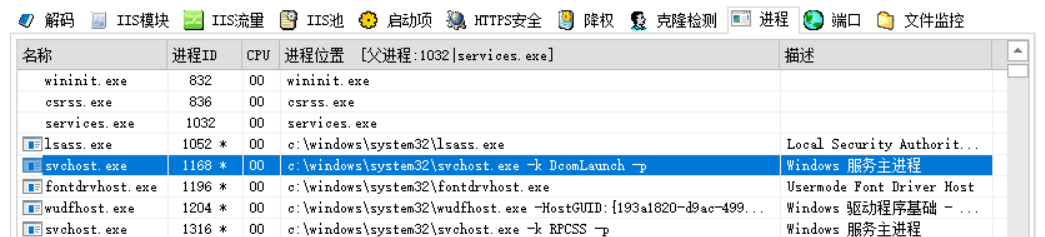

b、打开D盾_web查杀工具,进程查看,关注没有签名信息的进程。

c、通过微软官方提供的 Process Explorer 等工具进行排查 。

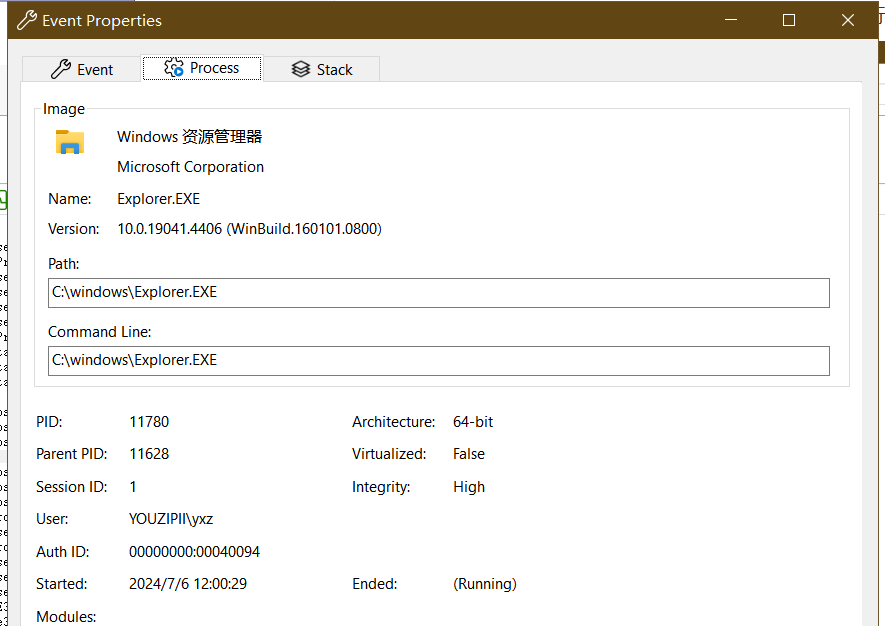

d、查看可疑的进程及其子进程。可以通过观察以下内容:

没有签名验证信息的进程

没有描述信息的进程

进程的属主

进程的路径是否合法

CPU或内存资源占用长时间过高的进程

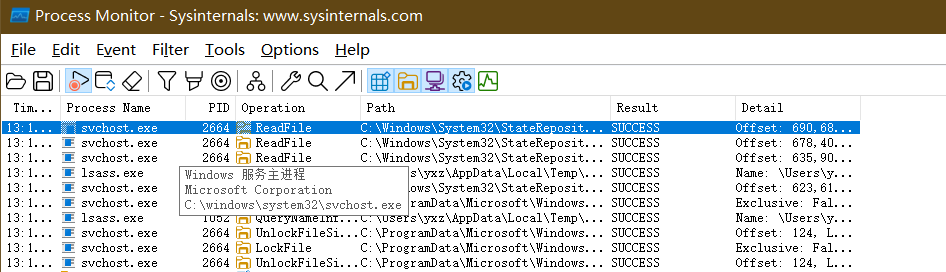

双击process monitor的进程可以得到上面的信息

3、小技巧:

a、查看端口对应的PID: netstat -ano | findstr “port”

b、查看进程对应的PID:任务管理器–查看–选择列–PID 或者 tasklist | findstr “PID”

c、查看进程对应的程序位置:

任务管理器–选择对应进程–右键打开文件位置

运行输入 wmic,cmd界面 输入 process(这个好像要修复一下,我的环境有点问题)

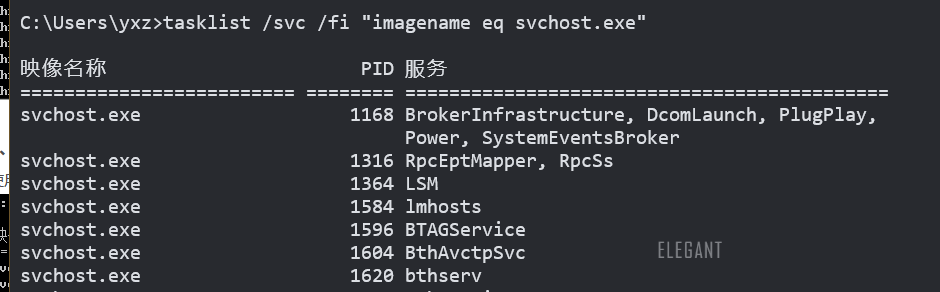

d、tasklist /svc 进程–PID–服务

https://blog.csdn.net/carefree2005/article/details/117473176

列出svchost进程所运行的服务

tasklist /svc /fi "imagename eq svchost.exe" |

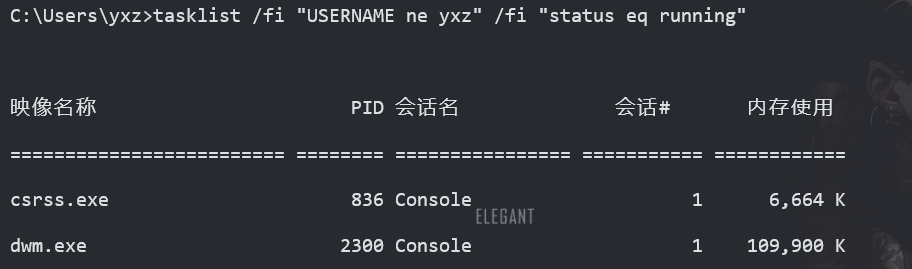

命令查看wuhsh用户正在运行的进程

tasklist /fi "USERNAME ne yxz" /fi "status eq running" |

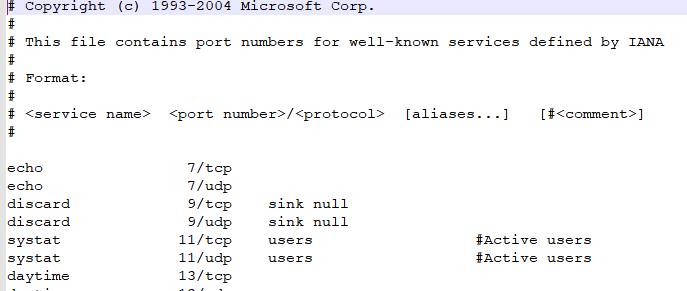

e、查看Windows服务所对应的端口: %system%/system32/drivers/etc/services(一般%system%就是C:\Windows)

1.4 检查启动项、计划任务、服务

1、检查服务器是否有异常的启动项。

检查方法:

a、登录服务器,单击【开始】>【所有程序】>【启动】,默认情况下此目录在是一个空目录,确认是否有非业务程序在该目录下。

我的理解是这个启动

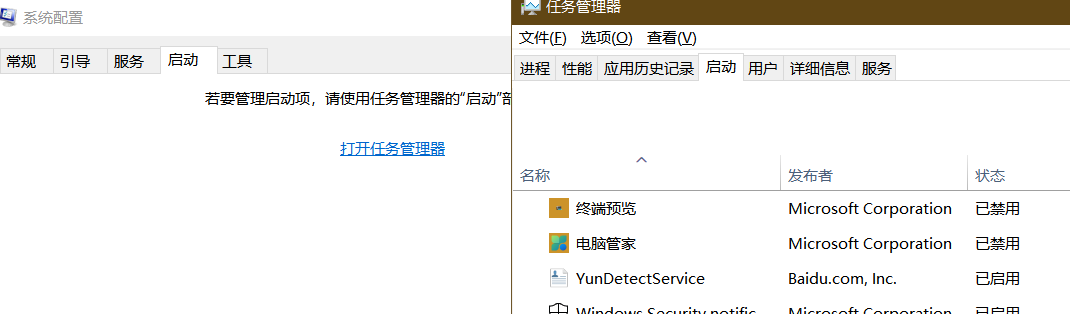

b、单击开始菜单 >【运行】,输入 msconfig,查看是否存在命名异常的启动项目,是则取消勾选命名异常的启动项目,并到命令中显示的路径删除文件。

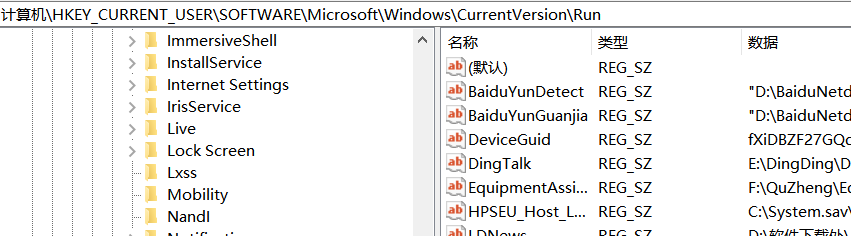

c、单击【开始】>【运行】,输入 regedit,打开注册表,查看开机启动项是否正常,特别注意如下三个注册表项:

HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

检查右侧是否有启动异常的项目,如有请删除,并建议安装杀毒软件进行病毒查杀,清除残留病毒或木马。

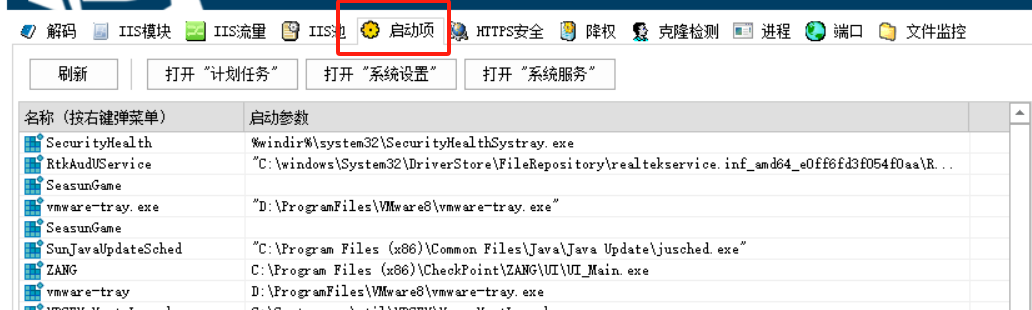

d、利用安全软件查看启动项、开机时间管理等。

这里用之前的D盾也是可以的

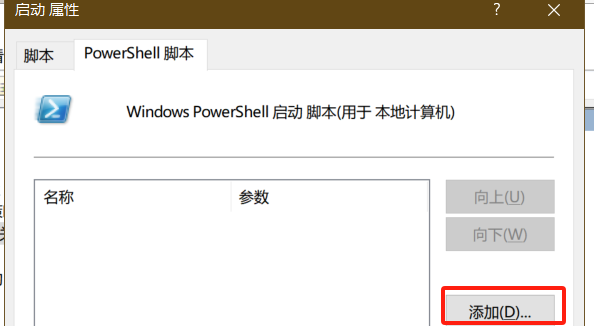

e、组策略,运行gpedit.msc

查看里面有没有未知的启动脚本

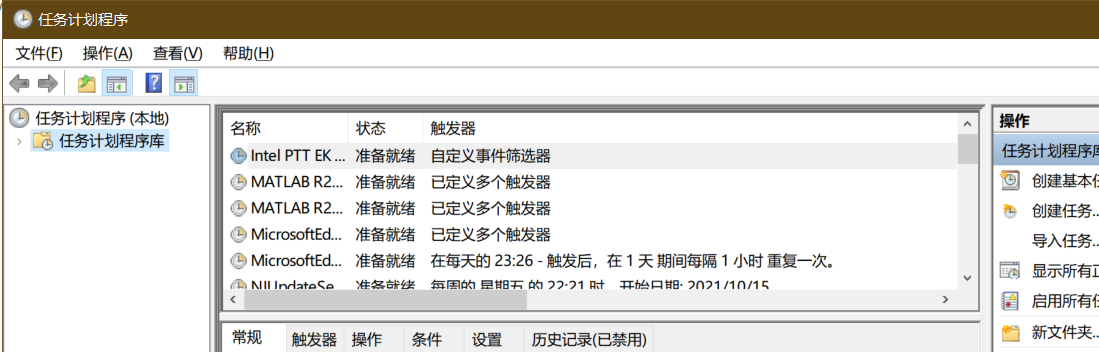

2、检查计划任务

检查方法:

a、单击【开始】>【设置】>【控制面板】> 管理 >【任务计划】,查看计划任务属性,便可以发现木马文件的路径。

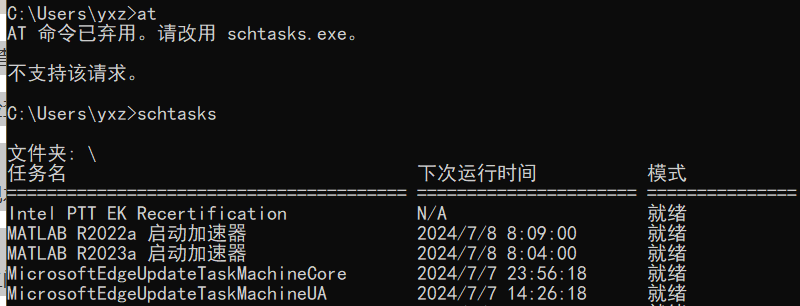

b、单击【开始】>【运行】;输入 cmd,然后输入at,检查计算机与网络上的其它计算机之间的会话或计划任务,如有,则确认是否为正常连接。我这里提示是at命令不可用,要用schtasks,这个命令也可以用来创建windows的定时任务

https://blog.csdn.net/yj222333/article/details/109194525

schtasks

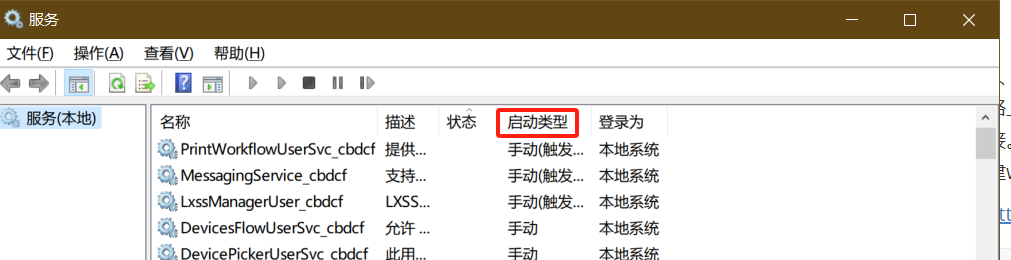

3、服务自启动

- 检查方法:单击【开始】>【运行】,输入services.msc,注意服务状态和启动类型,检查是否有异常服务。

启动类型主要是看是否是自启动,对自启动的服务我们需要进一步的检查,看下具体内容,对于未知的服务可以搜索下来源,看下是什么应用提供的。

1.5 检查系统相关信息

1、查看系统版本以及补丁信息

- 检查方法:启动cmd,输入systeminfo,查看系统信息

多注意主机名,操作系统类型,版本,对应补丁以及网卡信息等

2、查找可疑目录及文件

检查方法:

a、 查看用户目录,新建账号会在这个目录生成一个用户目录,查看是否有新建用户目录。

Window 2003 C:\Documents and Settings

Window 2008R2 C:\Users\

就是看有没有对应用户的用户目录,我去看了下win2003的确实是这个文件

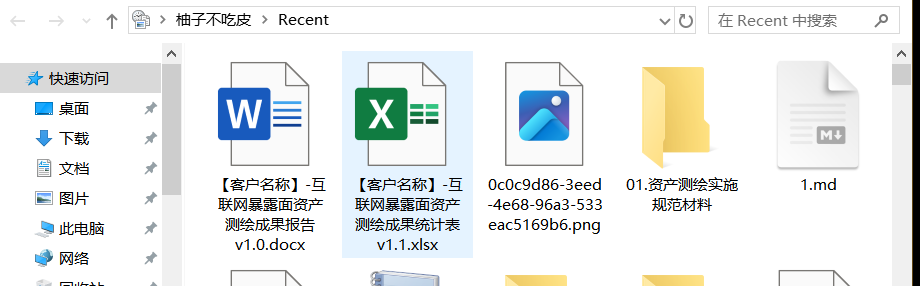

b、单击【开始】>【运行】,输入%UserProfile%\Recent,分析最近打开分析可疑文件。

c、在服务器各个目录,可根据文件夹内文件列表时间进行排序,查找可疑文件。

d、回收站、浏览器下载目录、浏览器历史记录

e、修改时间在创建时间之前的为可疑文件

3、得到发现WEBSHELL、远控木马的创建时间,如何找出同一时间范围内创建的文件?

a、利用 Registry Workshop 注册表编辑器的搜索功能,可以找到最后写入时间区间的文件。

b、利用计算机自带文件搜索功能,指定修改时间进行搜索。

1.6 自动化查杀

- 病毒查杀

- 检查方法:下载安全软件,更新最新病毒库,进行全盘扫描。

- webshell查杀

- 检查方法:选择具体站点路径进行webshell查杀,建议使用两款webshell查杀工具同时查杀,可相互补充规则库的不足。

1.7 日志分析

系统日志

分析方法:

a、前提:开启审核策略,若日后系统出现故障、安全事故则可以查看系统的日志文件,排除故障,追查入侵者的信息等。

b、Win+R打开运行,输入“eventvwr.msc”,回车运行,打开“事件查看器”。

C、导出应用程序日志、安全日志、系统日志,利用Log Parser进行分析。

WEB访问日志

分析方法:

a、找到中间件的web日志,打包到本地方便进行分析。

b、推荐工具:Window下,推荐用 EmEditor 进行日志分析,支持大文本,搜索效率还不错。

Linux下,使用Shell命令组合查询分析

1.8 防火墙检测

https://www.couragesteak.com/article/29

netsh advfirewall firewall show rule name=all dir=in type=dynamic |

输出信息太多可以重定向到txt文件里用文本编辑器进行分析

netsh advfirewall firewall show rule name=all dir=in type=dynamic > 1.txt |

2、Linux入侵排查

2.1 账号安全

1、用户信息文件/etc/passwd |

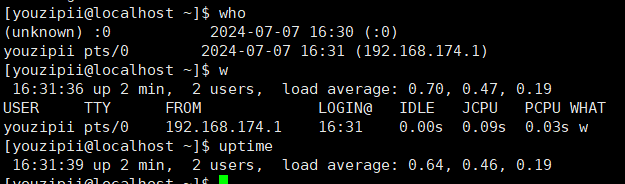

who 查看当前登录用户(tty本地登陆 pts远程登录) |

入侵排查:

1、查询特权用户特权用户(uid 为0) |

2.2 历史命令

基本使用:

通过.bash_history查看帐号执行过的系统命令 |

这里解释一下代码

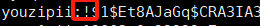

USER_IP=`who -u am i 2>/dev/null | awk '{print $NF}' | sed -e 's/[()]//g'` |

这段代码是一个用于在Linux或Unix系统中显示命令历史记录的脚本。让我解释一下每一部分的含义:

USER_IP=who -u am i 2>/dev/null | awk ‘{print $NF}’ | sed -e ‘s/[()]//g’``: 这一行代码用于获取用户的IP地址。它通过执行who -u am i命令获取用户信息,并使用awk和sed命令提取出IP地址部分。if [ "$USER_IP" = "" ]: 这是一个条件语句,检查USER_IP变量是否为空。then: 如果USER_IP为空,则执行下面的代码块。USER_IP=hostname``: 这一行代码获取主机名并将其赋值给USER_IP变量。fi: 条件语句的结束标记。export HISTTIMEFORMAT="%F %T $USER_IPwhoami": 这一行代码设置了一个环境变量HISTTIMEFORMAT,它定义了命令历史记录中时间戳的格式。%F代表完整的日期(年-月-日),%T代表时间(时:分:秒),$USER_IP代表用户的IP地址,whoami代表当前用户名。shopt -s histappend: 这一行代码启用了命令历史记录的追加模式。这意味着新的命令会追加到历史记录文件中,而不是覆盖之前的内容。export PROMPT_COMMAND="history -a": 这一行代码设置了一个环境变量PROMPT_COMMAND,它定义了在每次命令提示符显示之前会执行的命令。在这里,它执行history -a命令,将当前的命令添加到历史记录文件中。

通过使用这些代码,每次执行命令时,都会将命令及其执行时间、用户IP地址和用户名记录到历史记录文件中。这样可以方便地查看命令执行的时间和相关信息。

入侵排查:

进入用户目录下 |

2.3 检查异常端口

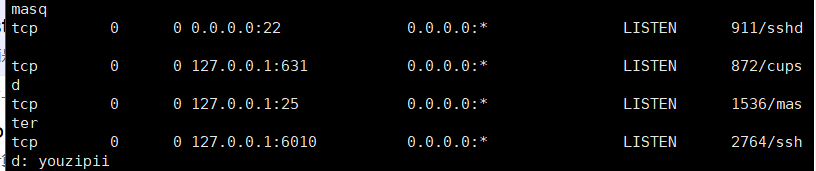

使用netstat 网络连接命令,分析可疑端口、IP、PID

netstat -antlp|more |

下面是对netstat -antlp命令中使用的参数的解释:

-a(all):显示所有的连接和监听端口,包括正在侦听(LISTEN)的和非侦听的连接。-n(numeric):以数字形式显示IP地址和端口号,而不进行反向解析。-t(tcp):仅显示TCP连接信息。-l(listening):仅显示正在侦听(LISTEN)的连接。-p(program):显示与每个连接关联的进程/程序的PID和名称。

综合起来,netstat -antlp命令将显示所有的TCP连接和监听端口的详细信息,包括本地地址和端口、远程地址和端口、连接状态、PID和进程/程序名称。

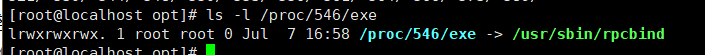

2.4 检查异常进程

使用ps命令,分析进程

ps aux | grep pid |

2.5 检查开机启动项

基本使用:

系统运行级别示意图:

| 运行级别 | 含义 |

|---|---|

| 0 | 关机 |

| 1 | 单用户模式,可以想象为windows的安全模式,主要用于系统修复 |

| 2 | 不完全的命令行模式,不含NFS服务 |

| 3 | 完全的命令行模式,就是标准字符界面 |

| 4 | 系统保留 |

| 5 | 图形模式 |

| 6 | 重启动 |

查看运行级别命令 runlevel

系统默认允许级别

vi /etc/inittab |

开机启动配置文件

/etc/rc.local |

例子:当我们需要开机启动自己的脚本时,只需要将可执行脚本丢在/etc/init.d目录下,然后在/etc/rc.d/rc*.d中建立软链接即可

这里我们写一个简单的bash脚本

|

赋予权限

chmod +x myscript.sh |

试着执行一下先

[root@localhost init.d]# ./myscript.sh |

修改 /etc/rc.d/rc.local 文件

此处myscript是具体服务的脚本文件,S100myscript是其软链接,S开头代表加载时自启动;如果是K开头的脚本文件,代表运行级别加载时需要关闭的。

重启一下试试,这种echo的好像不好测试,试一下重定向到文件中

|

入侵排查:

启动项文件: more /etc/rc.local /etc/rc.d/rc[0~6].d ls -l /etc/rc.d/rc3.d/

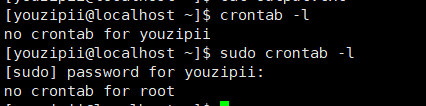

2.6 检查定时任务

基本使用

1、利用crontab创建计划任务

- 基本命令

crontab -l 列出某个用户cron服务的详细内容

不同权限执行有差别

Tips:默认编写的crontab文件会保存在 (/var/spool/cron/用户名 例如: /var/spool/cron/root

crontab -r 删除每个用户cront任务(谨慎:删除所有的计划任务)

crontab -e 使用编辑器编辑当前的crontab文件

如:*/1* * echo “hello world” >> /tmp/test.txt 每分钟写入文件

2、利用anacron实现异步定时任务调度

- 使用案例

每天运行 /home/backup.sh脚本: vi /etc/anacrontab @daily 10 example.daily /bin/bash /home/backup.sh

当机器在 backup.sh 期望被运行时是关机的,anacron会在机器开机十分钟之后运行它,而不用再等待 7天。

入侵排查

重点关注以下目录中是否存在恶意脚本

/var/spool/cron/* |

小技巧:

more /etc/cron.daily/* 查看目录下所有文件 |

2.7 检查服务

服务自启动

第一种修改方法:

chkconfig [--level 运行级别] [独立服务名] [on|off] |

第二种修改方法:

修改/etc/re.d/rc.local 文件 |

第三种修改方法:

使用ntsysv命令管理自启动,可以管理独立服务和xinetd服务。

入侵排查

1、查询已安装的服务:

RPM包安装的服务

chkconfig --list 查看服务自启动状态,可以看到所有的RPM包安装的服务 |

源码包安装的服务

查看服务安装位置 ,一般是在/user/local/ |

2.8 检查异常文件

1、查看敏感目录,如/tmp目录下的文件,同时注意隐藏文件夹,以“..”为名的文件夹具有隐藏属性

2、得到发现WEBSHELL、远控木马的创建时间,如何找出同一时间范围内创建的文件?

可以使用find命令来查找,如 find /opt -iname “*” -atime 1 -type f 找出 /opt 下一天前访问过的文件

3、针对可疑文件可以使用stat进行创建修改时间。

1.9 检查系统日志

日志默认存放位置:/var/log/

查看日志配置情况:more /etc/rsyslog.conf

| 日志文件 | 说明 |

|---|---|

| /var/log/cron | 记录了系统定时任务相关的日志 |

| /var/log/cups | 记录打印信息的日志 |

| /var/log/dmesg | 记录了系统在开机时内核自检的信息,也可以使用dmesg命令直接查看内核自检信息 |

| /var/log/mailog | 记录邮件信息 |

| /var/log/message | 记录系统重要信息的日志。这个日志文件中会记录Linux系统的绝大多数重要信息,如果系统出现问题时,首先要检查的就应该是这个日志文件 |

| /var/log/btmp | 记录错误登录日志,这个文件是二进制文件,不能直接vi查看,而要使用lastb命令查看 |

| /var/log/lastlog | 记录系统中所有用户最后一次登录时间的日志,这个文件是二进制文件,不能直接vi,而要使用lastlog命令查看 |

| /var/log/wtmp | 永久记录所有用户的登录、注销信息,同时记录系统的启动、重启、关机事件。同样这个文件也是一个二进制文件,不能直接vi,而需要使用last命令来查看 |

| /var/log/utmp | 记录当前已经登录的用户信息,这个文件会随着用户的登录和注销不断变化,只记录当前登录用户的信息。同样这个文件不能直接vi,而要使用w,who,users等命令来查询 |

| /var/log/secure | 记录验证和授权方面的信息,只要涉及账号和密码的程序都会记录,比如SSH登录,su切换用户,sudo授权,甚至添加用户和修改用户密码都会记录在这个日志文件中 |

日志分析技巧:

1、定位有多少IP在爆破主机的root帐号: |

0x02 工具篇

2.1 Rootkit查杀

chkrootkit

使用方法:

wget ftp://ftp.pangeia.com.br/pub/seg/pac/chkrootkit.tar.gz

tar zxvf chkrootkit.tar.gz

cd chkrootkit-0.52

make sense

#编译完成没有报错的话执行检查

./chkrootkitrkhunter

网址:http://rkhunter.sourceforge.net

使用方法:

Wget https://nchc.dl.sourceforge.net/project/rkhunter/rkhunter/1.4.4/rkhunter-1.4.4.tar.gz

tar -zxvf rkhunter-1.4.4.tar.gz

cd rkhunter-1.4.4

./installer.sh --install

rkhunter -c

2.2 病毒查杀

Clamav

ClamAV的官方下载地址为:http://www.clamav.net/download.html

安装方式一:

1、安装zlib:

wget http://nchc.dl.sourceforge.net/project/libpng/zlib/1.2.7/zlib-1.2.7.tar.gz

tar -zxvf zlib-1.2.7.tar.gz

cd zlib-1.2.7

#安装一下gcc编译环境: yum install gcc

CFLAGS="-O3 -fPIC" ./configure --prefix= /usr/local/zlib/

make && make install

2、添加用户组clamav和组成员clamav:

groupadd clamav

useradd -g clamav -s /bin/false -c "Clam AntiVirus" clamav

3、安装Clamav

tar –zxvf clamav-0.97.6.tar.gz

cd clamav-0.97.6

./configure --prefix=/opt/clamav --disable-clamav -with-zlib=/usr/local/zlib

make

make install

4、配置Clamav

mkdir /opt/clamav/logs

mkdir /opt/clamav/updata

touch /opt/clamav/logs/freshclam.log

touch /opt/clamav/logs/clamd.log

cd /opt/clamav/logs

chown clamav:clamav clamd.log

chown clamav:clamav freshclam.log

5、ClamAV 使用:

/opt/clamav/bin/freshclam 升级病毒库

./clamscan –h 查看相应的帮助信息

./clamscan -r /home 扫描所有用户的主目录就使用

./clamscan -r --bell -i /bin 扫描bin目录并且显示有问题的文件的扫描结果安装方式二:

#安装

yum install -y clamav

#更新病毒库

freshclam

#扫描方法

clamscan -r /etc --max-dir-recursion=5 -l /root/etcclamav.log

clamscan -r /bin --max-dir-recursion=5 -l /root/binclamav.log

clamscan -r /usr --max-dir-recursion=5 -l /root/usrclamav.log

#扫描并杀毒

clamscan -r --remove /usr/bin/bsd-port

clamscan -r --remove /usr/bin/

clamscan -r --remove /usr/local/zabbix/sbin

#查看日志发现

cat /root/usrclamav.log |grep FOUND

2.3 webshell查杀

linux版:

河马webshell查杀:http://www.shellpub.com |

2.4 RPM check检查

系统完整性可以通过rpm自带的-Va来校验检查所有的rpm软件包,查看哪些命令是否被替换了:

./rpm -Va > rpm.log |

如果一切均校验正常将不会产生任何输出,如果有不一致的地方,就会显示出来,输出格式是8位长字符串,每个字符都用以表示文件与RPM数据库中一种属性的比较结果 ,如果是. (点) 则表示测试通过。

验证内容中的8个信息的具体内容如下: |

如果命令被替换了,如果还原回来:

文件提取还原案例: |

2.5 linux安全检查脚本

Github项目地址:

https://github.com/grayddq/GScan

https://github.com/ppabc/security_check

https://github.com/T0xst/linux

河马使用:https://blog.csdn.net/WEARE001/article/details/122862090